Mithilfe der Mac-Tastatur ist das Einfügen eines Apfel-Textsymbols recht einfach. Man drückt einfach gleichzeitig die Tasten ALT, SHIFT und Sternchen. Das funktioniert am iPhone nicht ganz so einfach. Wenn ihr auch am iPhone das Apple Logo verwenden wollt, könnt ihr das nur mithilfe eines Tricks machen, den wir euch nicht vorenthalten möchten.

Apple Logo kopieren

Zunächst müsst ihr das Apple Logo als Symbol irgendwie in die Zwischenablage eures iPhones bekommen. Das funktioniert nur über Umwege, da ihr am iPhone dieses Symbol – anders als am Mac – nicht generieren könnt.

Per E-Mail schicken & Symbol kopieren

Ein Weg kann sein, dass ihr das Apple Logo mit der Tastenkombination ALT, SHIFT und Sternchen auf eurem Mac erstellt und es euch per E-Mail auf euer iPhone schickt. Jetzt müsst ihr die E-Mail nur noch auf eurem iPhone öffnen und das Symbol in die Zwischenablage kopieren.

Trick am iPhone aufrufen & Symbol kopieren

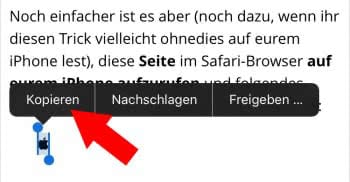

Noch einfacher ist es aber (noch dazu, wenn ihr diesen Trick vielleicht ohnedies auf eurem iPhone lest), diese Seite im Safari-Browser auf eurem iPhone aufzurufen und folgendes Symbol in eure Zwischenablage zu kopieren:

Kurzbefehl erstellen

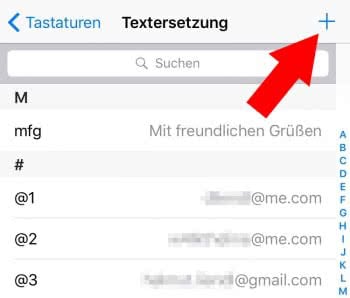

Öffnet auf eurem iPhone jetzt die Einstellungen und tippt auf den Punkt Allgemein. Wischt auf dieser Ebene ein wenig nach unten und öffnet Tastatur. Ihr kennt diese Einstellungsebene vielleicht vom Verwalten von Tastaturen aus dem App Store. Daneben können hier aber auch Kurzbefehle erstellt werden, mithilfe derer ihr Text in Symbole verwandeln könnt. Tippt hierzu auf den Punkt Textersetzung. Tippt rechts oben auf das Plus-Symbol (+), um einen neuen Kurzbefehl zu erstellen.

Tipp: Mit diesen Kurzbefehlen ist es auch möglich, E-Mail-Adressen schneller einzugeben oder Text-Smilies in Emojis zu verwandeln.

In das Feld Text fügt ihr das zuvor kopierte Apple-Symbol ein. Tippt euch dazuin das Feld (tippt gegebenenfalls nochmals ins leere Feld) und wählt im Popup Einsetzen.

Unter Kurzbefehl müsst ihr jetzt nur noch eine Zeichenfolge bestehend aus mindestens zwei Zeichen eingeben, zum Beispiel „:apple“. Bei der Eingabe von „:apple“ wird diese Zeichenfolge zukünftig durch das Symbol „“ ersetzt.

Tippt rechts oben auf Sichern.

Apple Logo einfügen

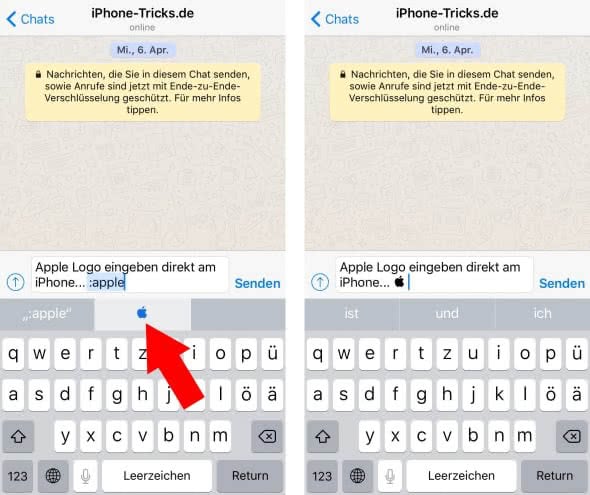

Wenn ihr jetzt auf eurem iPhone das Apple Logo einfügen wollt, tippt ganz einfach den zuvor hinterlegten Kurzbefehl (in unserem Fall „:apple“) und wählt den entsprechenden Vorschlag aus.