- Hohe Auflösungen: Auch Security-Experten haben oftmals Bildschirme mit sehr hohen Auflösungen im Einsatz. Dann ist es eine gute Sache, wenn die eingesetzten Tools die auch ordentlich unterstützen. Der neue automatische HiDPI-Modus soll dem Gefrickel mit Einstellungen ein Ende setzen.

- Bluetooth-Tools: Für die Analyse von Bluetooth-Verbindungen gibt es neue Tools.

- Neue Icons: Es ist zwar nur Kosmetik, aber schöne Icons sind auch im Security-Bereich eine nette Sache und so liefert Kali Linux für alle Standard-Tools jetzt passende Icons mit.

- Desktop-Update: Der verwendete Gnome-Desktop hat ein Update erfahren und zeigt damit unter anderem ein neues Theme im Datei-Manager.

Kali-Linux Anleitung: Erste Schritte

Foto: Offensive Security / GPL

Das Open-Source-Betriebssystem Linux hat inzwischen knapp 30 Jahre auf dem Buckel und die Tech-Branche in dieser Zeit in vielfacher Hinsicht bereichert. Dazu hat auch das Prinzip der Distributionen beigetragen, die den Linux-Kernel erst lauffähig machen und individuelle Weiterentwicklungen des Open-Source-Betriebssystems darstellen. Eine der populärsten Linux-Distributionen, wenn es um IT-Sicherheit geht, ist Kali Linux.

Definition – Was ist Kali Linux?

Bei Kali Linux handelt es sich um eine spezielle Linux-Distribution, die gezielt auf IT-Sicherheit optimiert wurde. Die Linux-Distribution wurde im Jahr 2006 als „BackTrack Linux“ geboren – und nach einer großflächigen Renovierung im Jahr 2013 in Kali Linux umbenannt. Wie es zu dieser Nomenklatur kam, dazu später mehr.

Kali Linux basiert auf Debian Testing und beinhaltet mehr als 300 Security Tools – darunter beispielsweise Metasploit, Nmap und Aircrack-ng, aber auch eine Reihe weitaus spezialisierterer Werkzeuge. Kali Linux steht kostenlos zum Download bereit, ist dabei allerdings nicht als gewöhnliches Betriebssystem gedacht, um E-Mails abzurufen, im Netz zu surfen oder Katzen-GIFs auf Facebook zu teilen. Stattdessen stellt es eine spezielle Linux-Variante für den Penetration-Testing-Einsatz dar.

Kali Linux – wie startet man?

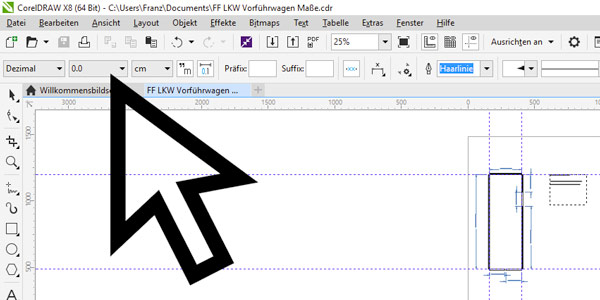

Wenn Sie mit Linux – und ganz besonders Debian, beziehungsweise Ubuntu – bereits Erfahrungen gemacht haben, wird Ihnen Kali Linux direkt bekannt vorkommen, zumindest auf den ersten Blick. Kali Linux ist übrigens eine vom Debian Project offiziell anerkannte Linux-Version und kommt mit dem Standard GNOME-Desktop.

Vielleicht kennen Sie diese Szene, die für Actionfilme der 1980er typisch ist: Der Held zieht eine staubige Decke von der glänzenden Minigun, kurz bevor es zum großen Showdown kommt. Ganz ähnlich fühlt es sich an, erste Schritte mit Kali Linux zu gehen. Denn die Werkzeuge, die das Pentester-Linux an Bord hat, sind mächtig – ihr Einsatz kann allerdings auch schnell gesetzlich gesetzte Grenzen sprengen. Deswegen sollten Sie in jedem Fall wissen, was Sie tun.

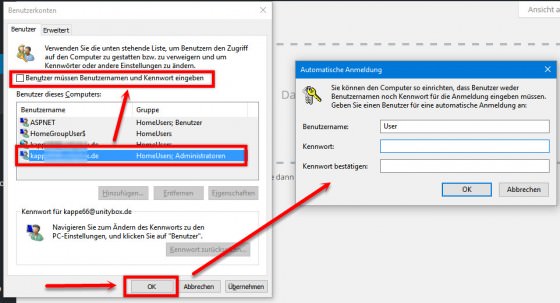

Schließlich ist Kali Linux in erster Linie für Security-Testing-Zwecke konzipiert. Deswegen wird es in aller Regel auch als virtuelle Maschine auf einem Laptop installiert. Dazu kann VMware, Virtualbox, Windows, Mac oder sogar Linux selbst zum Einsatz kommen. Auch Qubes VM funktioniert im Zusammenspiel mit Kali Linux gut. Kali-Linux-Einsteiger können eine vorkonfigurierte VM herunterladen, um direkt loszulegen.

Für wen ist Kali Linux gemacht?

Kali Linux richtet sich in erster Linie an erfahrene Linux-Benutzer, die eine auf IT-Sicherheit ausgerichtete Penetration-Testing-Plattform benötigen. Falls das nicht auf Sie zutrifft, fahren Sie mit den deutlich benutzerfreundlicheren Ubuntu- oder Mint-Linux-Distributionen deutlich besser.

Oder, um es mit den Worten der Kali-Macher zu sagen: „Wenn Sie die grundlegenden Kompetenzen, ein System zu administrieren vermissen lassen, eine Distribution suchen, um erste Schritte mit Linux zu gehen oder eine Distribution für den gewöhnlichen Desktop-Einsatz suchen, ist Kali Linux wahrscheinlich nicht das Richtige für Sie.“

Sind Sie hingegen Pentester oder generell Security-Profi, ist Kali Linux für nahezu jeden Task die richtige Wahl. Fortgeschrittene User haben eventuell bessere Alternativen in der Hinterhand – Newcomer fahren allerdings gut damit, erst einmal mit Kali Linux die Grundlagen zu verinnerlichen.

Was sind Kali Meta Packages?

Für Kali Linux gibt es eine Vielzahl an Security Tools. Weil einige davon nur mit spezieller Hardware funktionieren oder für ganz bestimmte Anwendungsfälle in Betrcaht kommen, kommt Kali Linux im Bundle mit den gängigsten und populärsten Tools. Zusätzlich können die User sogenannte Meta Packages installieren. Das sind im Grunde Debian Bundles, die dutzende oder hunderte solcher Tools beinhalten. Ein Beispiel: Wenn Sie Kali Linux in einer Wireless-Umgebung für Pentesting zum Einsatz bringen wollen, reicht eine simple Kommandozeile (apt-get install kali-tools-wireless) aus, um alle Tools für Wireless-Umgebungen direkt im Bundle zu laden.

Eine vollständige Auflistung aller verfügbaren Meta Packages für Kali Linux finden Sie hier.

Welche Kali Tools sind empfehlenswert?

Stellen Sie sich das Topmodell eines Schweizer Taschenmessers vor: Welches Feature testen Sie zuerst? Wahrscheinlich fangen Sie nicht mit dem Zahnstocher oder der Pinzette an, sondern werden sich zunächst an den Grundlagen erfreuen – dem Messer selbst, dem Flaschenöffner und dem Schraubenzieher. Übertragen auf Kali Linux empfehlen sich folgende Tools für den Start:

Metasploit (Penetration Testing Framework)

Nmap (Port Scanner)

Wireshark (Netzwerk-Traffic-Analyzer)

Aircrack-ng (WiFi Security Testing Tool)

Darüber hinaus stehen für so gut wie jeden erdenklichen Security-Zweck weitere Tools zur Verfügung – hier einige Beispiele:

Mitmproxy (Man in the Middle Tool)

Hashcat / John The Ripper (Offline-Passwort-Cracking)

Sqlmap (SQL Injection)

Social Engineer Toolkit (Phising, etc.)

Wie nutzt man Kali Linux in der Praxis?

Gerade Newcomer sollten unbedingt darauf achten, Kali Linux auf legale Art und Weise einzusetzen. Wenn Sie testweise hacken wollen, empfehlen sich VPN Services wie VulnHub oder HacktheBox, die kostenlosen (oder sehr günstigen) Zugang zu verschiedenen, (legal) angreifbaren Systemen gewähren.

Haben Sie die Grundlagen gemeistert, sind Sie bereit für OSCP (Offensive Security Certified Professional Certification). Dabei handelt es sich um einen Zertifizierungskurs, der von Offensive Security (dem Anbieter von Kali Linux) konzipiert wurde und gemanagt wird. Bestandteile des Kurses sind ein Hands-on-Training und ein 24-stündiges Examen, bei dem die Teilnehmer verschiedene, ausgewählte Ziele erfolgreich hacken müssen. Nicht ohne Grund steht OSCP unter dem Motto „Try harder“ – für diese Zertifizierung müssen Sie einiges auf dem Kasten haben.

Welche Special Features bietet Kali Linux?

Kali Linux kann für extrem spitze Use Cases eingesetzt werden, an die die meisten Menschen gar nicht erst denken würden. So bietet die Pentesting-Distribution von Linux ARM-Support, einen IT-Forensik-Modus, den neuen „Kali for Android“-Modus oder auch Support für Amazon EC2 Images und Braille. Dabei handelt es sich um Use Cases für fortgeschrittene Kali-Linux-Nutzer, die für Anfänger generell eher ungeeignet sind – dennoch zeigen sie, wie weitläufig das Kali-Linux-Universum ist.

Und was hat es nun mit dem Namen „Kali“ auf sich? Hatten die Macher dabei die hinduistische Göttin des Todes und der Zerstörung vor dem geistigen Auge? Oder doch den gleichnamigen französischen Sangeskünstler?

Weder noch: „Kali ist einfach der Name, den wir uns für unsere neue Distribution ausgedacht haben“, so die Entwickler nüchtern.